近十年来科技的发展科技中国梦军事科技孔繁雪科技创新发展趋势

1月19日,国家工业信息安全漏洞库(CICSVD)发布《2020年工业信息安全漏洞态势年度简报》……

1月19日,国家工业信息安全漏洞库(CICSVD)发布《2020年工业信息安全漏洞态势年度简报》。《2020年漏洞年报》立足于CICSVD收录和发布的漏洞数据军事科技孔繁雪,从漏洞总体情况、漏洞成因、受影响产品、单位贡献排名、重要安全漏洞告警等方面进行了重点分析。据悉,2020年,CICSVD共收录工业信息安全漏洞2138个,环比上升22.2%。其中,通用型漏洞2045个,事件型漏洞93个,涉及335家厂商。在收录的通用型漏洞中,超危漏洞379个,高危漏洞899个,高危及以上漏洞占比62.5%。在漏洞成因分析方面,共涉及31种漏洞成因类型,其中缓冲区错误、输入验证错误、授权问题、资源管理错误、拒绝服务分列前五位。在受影响产品分类方面,受影响产品共涉及10个大类、66个小类。其中,工业主机设备和软件类、工业生产控制设备类科技中国梦、工业网络通信设备类分列大类的前三位,可编程逻辑(PLC)、组态软件、工业路由器科技创新发展趋势、数据采集与监控系统(SCADA)、工业软件分列小类的前五位。在受影响产品厂商分析方面,主要涉及德国西门子(Siemens)公司、法国施耐德电气(Schneider Electric)公司、中国研华科技(Advantech)公司、中国摩莎(Moxa)公司、瑞士ABB公司等335家厂商,其中国外厂商占比66.2%,我国厂商占比33.8%。

【调查显示:逾20%企业承认对远程员工秘密监视】日前,YouGov/Skillcast对2009家公司展开调查,调查显示,12%的公司表示他们已经引入远程监控系统,大型公司普及率达16%,8%的公司已经在考虑引入远程监控。另外,据一份新的调查报告,20%的老板在员工不知情情况下监控着员工浪费时间的行为。据悉,在Metro报告中,工会警告,雇主正在利用新冠疫情限制来秘密监控远程公认,每5家公司中就有1家承认窥探员工或计划在未来这样做。此外,许多雇主诉诸科技近十年来科技的发展,对雇员进行微观管理,决定雇佣关系科技中国梦。根据了解,目前行之有效的监控方法包括检查员工阅读和回复信息所需的时间,甚至有些雇主利用摄像头偷偷观察员工。据TUC的研究,七分之一的员工自从在家办公以来军事科技孔繁雪,监控他们的次数增加了。

【到2030年人工智能将在网络安全领域取代人类】总部位于德克萨斯州达拉斯的云安全公司趋势科技最近进行了一项新的研究,研究显示,超过五分之二(41%)的IT行业高管认为,到2030年,人工智能将取代他们的角色。该公司在其预测报告《Turning the Tide》中称,网络犯罪分子将把家庭网络视为入侵企业IT和物联网网络的重要途径。这项研究是通过对500名IT主管和经理、首席信息官和首席技术官的采访整理出来的,对他们的职业前景并不看好。只有9%的受访者有信心在未来十年内人工智能绝对不会取代他们的工作军事科技孔繁雪。事实上,近三分之一(32%)的人表示,他们认为该技术最终将致力于将所有网络安全完全自动化,几乎不需要人工干预。该公司还预测,网络犯罪分子将继续寻求他们攻击的最大经济回报。组织和安全团队必须保持灵活和警惕,以保持在犯罪分子之前。那么,企业如何才能减轻当前的威胁呢?趋势科技建议企业加倍执行最佳实践安全和补丁管理计划近十年来科技的发展,并以全天候的安全专业知识增强威胁检测,以保护云工作负载、电子邮件、端点、网络和服务器。

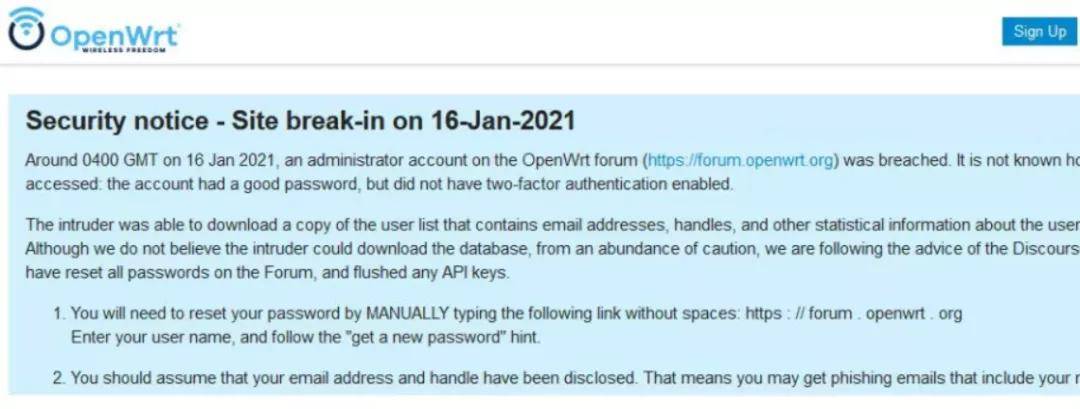

【大量数据被盗,OpenWRT论坛发生数据泄露事件】OpenWRT是全球最流行的路由器开源操作系统,而OpenWRT论坛作为最大的OpenWRT爱好者团体,近日发生了数据泄露。OpenWRT论坛宣布一起数据泄露事件,攻击发起者未经授权获取管理权限,复制了包含论坛用户详细信息和相关统计信息的列表,直接导致论坛用户的电子邮箱地址、账号被盗。OpenWRT表示,攻击者并没有下载论坛数据库,为了安全起见,OpenWRT重置了论坛上的所有密码,并使项目开发过程中所有使用的API秘钥失效。据悉,OpenWRT用户需要从登录菜单中手动设置新密码军事科技孔繁雪,提供用户名获取新密码,进行操作。此外,OpenWRT论坛的凭证与维基是分开的,目前维基证书已经被以任何方式泄露科技创新发展趋势。OpenWRT论坛管理员警告说,由于这次入侵暴露了电子邮件地址军事科技孔繁雪,用户可能会成为网络钓鱼攻击者的目标。这意味着用户能会收到包含名字的网络钓鱼邮件。公告建议“不要点击链接,而是手动输入论坛的URL”。

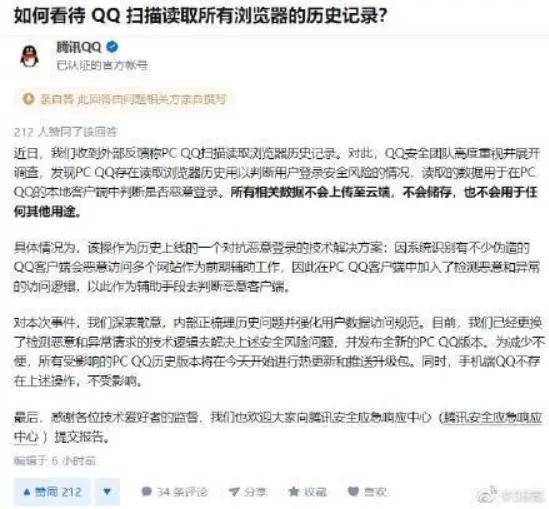

【QQ偷偷扫描浏览器,大数据时代我们都是透明人】近日有网友在V2EX论坛上爆料,新版本的QQ和TIM会读取浏览器的浏览记录和cookie信息。包括微软edge,360浏览器,猎豹浏览器,Chrome浏览器等等浏览器纷纷中招,除了IE浏览器之外,可能大家常用的浏览器都在QQ的监视之下。根据网友的分析发现主要是读取用户访问的URL,然后会复制对应软件Temp文件夹下,所有的操作都是在本地进行的,并没有上传到服务器,目前不知道这样操作的目的科技创新发展趋势。随后,该内容被链接到知乎上提问,引发广泛关注。事情曝出后,腾讯QQ在其知乎官方号上做出回应,同时腾讯做出道歉:对本次事件,我们深表歉意,内部正梳理历史问题并强化用户数据访问规范。目前,已经更换了检测恶意和异常请求的技术逻辑去解决上述安全风险问题,并发布全新的PC QQ版本。为减少不便,所有受影响的PC QQ历史版本将在今天开始进行热更新和推送升级包。同时,手机端QQ不存在上述操作,不受影响科技创新发展趋势。

【法国航空航天公司在遭受勒索软件攻击后披露了一起信息泄露事件】Dassault Falcon Jet是法国航空航天公司Dassault Aviation在美国的子公司,该公司设计和制造军用飞机、公务机和太空系统。近日,Dassault Falcon Jet披露了一起信息泄露事件,该信息泄露事件可能导致现当前和前任雇员以及其配偶和家属的个人信息被曝光。达索猎鹰喷气机公司(Dassault Falcon Jet)于2020年12月6日发现了这一起事件,并于12月31日向受影响的现任和前任雇员发送了数据泄露通知书。根据媒体报道和该公司报告的攻击日期,攻击者在6月6日至12月7日之间的大约六个月时间里在持续访问Dassault Falcon Jet的系统科技中国梦。渗透到公司系统中的Ragnar Locker操作员也能够渗透到Dassault Falcon Jet子公司的网络中。该公司正在与执法部门合作调查这一事件,并表示已找到证据证明攻击者可能窃取了包含员工信息的文件。

【网络安全公司Malwarebytes遭SolarWinds黑客入侵,内部系统受破坏】1月21日消息,美国网络安全公司Malwarebytes表示,该司曾在2020年遭受黑客组织入侵(该黑客曾发起SolarWinds攻击)。据悉,这次攻击事件与SolarWinds无边,但黑客依旧利用Azure活动目录漏洞和恶意的Office 365应用程序,对该公司的内部系统造成破坏。Malwarebytes表示,该司曾在去年12月份收到微软安全响应中心(MSRC)的通报,这才知道其网络被入侵。据悉,微软曾对Office 365/Azure基础架构展开搜查,尽快查找由SolarWinds黑客创建的恶意应用程序。对此,Malwarebytes联合创始人兼首席执行官Marcin Kleczynski表示,在得知此事的第一时间,就立即对漏洞展开内部调查科技创新发展趋势,以确定黑客窃取哪些内容。经过调查之后近十年来科技的发展科技中国梦,Malwarebytes确定攻击者仅访问了公司内部电子邮件,旗下其他产品并没有受到影响科技创新发展趋势。对此,Kleczynski补充近十年来科技的发展,没有任何证据表明内部系统遭受任何本地或生产环境的未经授权访问或损害,Malwarebytes软件仍可被安全使用。

【Malvuln:业界首个恶意软件漏洞库】漏洞利用似乎是恶意软件的专利,但是安全专家们开发了一个“以毒攻毒”的漏洞库项目——Malvuln,分类收集恶意软件的漏洞利用信息。Malvuln的开发者,安全研究员John Page(又名hyp3rlinx)透露,当他在新冠疫情封锁期间感到无聊时,想到了这个主意。Malvuln网站目前有26个条目,描述了与不安全权限有关的可远程利用的缓冲区溢出漏洞和特权提升漏洞。目标恶意软件的列表包括后门和特洛伊木马,以及一种电子邮件蠕虫(Zhelatin)。专家说,绝大多数的缓冲区溢出漏洞都可以用于远程代码执行。每个条目均包含恶意软件的名称、其关联的哈希、漏洞类型、漏洞的简短描述、丢失的文件、内存转储以及概念验证(PoC)利用代码。目前Malvuln上的所有漏洞都来自Page的个人收集,他设想在某个时候(取决于项目进行的位置),他也可以开始接受第三方捐款。

免责声明:本站所有信息均搜集自互联网,并不代表本站观点,本站不对其真实合法性负责。如有信息侵犯了您的权益,请告知,本站将立刻处理。联系QQ:1640731186